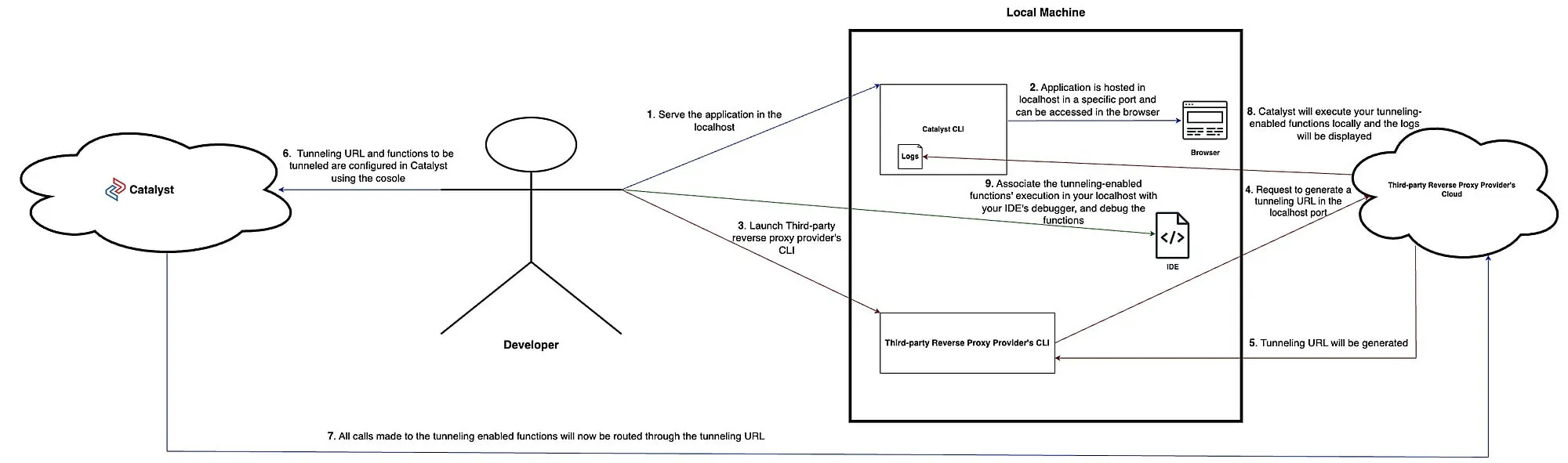

アーキテクチャ

以下の図は、Catalyst Tunnelingを使用してCatalystの非HTTPSおよびIntegration関数をデバッグする際に関わるバックエンド操作を示しています:

注意: Catalyst Tunnelingは開発環境でのみ利用可能です。

以下の手順は、Catalyst Tunnelingを使用して非HTTPSおよびIntegration関数をデバッグする際のワークフローを説明しています:

-

Catalystコンソールで、トンネリングする非HTTPSまたはIntegration関数を選択し、サードパーティのリバースプロキシサービスを使用して生成したTunneling URLを提供してTunnelingを有効にします。

-

次に、関数シェルを起動し、Catalyst Tunnelingを使用してデバッグ操作を開始します。

-

Tunneling URLを使用して関数をトリガーするたびに、呼び出しがローカルシステムにルーティングされ、ログはCatalyst CLIで確認できます。本質的に、ローカルシステムがTunneling対応関数が実行されるサーバーとして機能します。

これにより、コードファイルにブレークポイントを設定し、関数を簡単にデバッグできます。

最終更新日 2026-02-23 18:09:41 +0530 IST

Yes

No

Send your feedback to us

Skip

Submit